Intégration

Gestion des comptes à privilèges

Gestion des comptes à privilèges

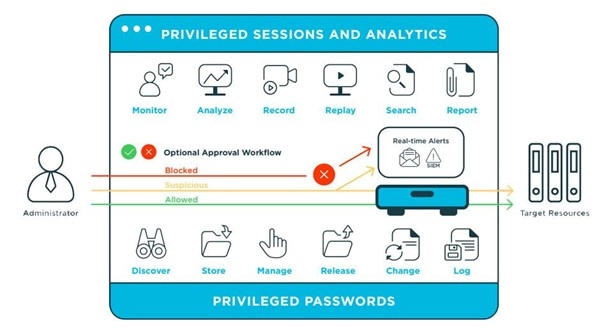

La Gestion des Comptes à Privilèges (PAM) est devenue une exigence réglementaire depuis quelques années (Voir RGPD chapitre 4).

Gestion des accès

Gestion des mots de passe

Enregistrer les sessions

Explications détaillées

Grâce au PAM, vous pourrez contrôler, surveiller et enregistrer les sessions des administrateurs, des fournisseurs distants et des utilisateurs à haut risque qui bénéficient d’un accès à privilèges. Les enregistrements de sessions sont indexés pour simplifier et accélérer les recherches d’événements. Des rapports automatisés vous permettent de satisfaire facilement vos exigences d’audit et de conformité.

En effet, un accès à privilèges ou accès « Root »/ « Admin », permet de modifier les configurations d’un système, d’installer et désinstaller des programmes, de créer ou supprimer des comptes d’utilisateurs, ou encore d’accéder à des données sensibles.

Cela concerne à la fois les:

- « Admin » internes / externes;

- « Télé-mainteneurs » ou des « Prestataires »;

- Toute personne ayant des droits à privilèges

Il est impératif de savoir « Qui » fait « Quoi » et « Quand » sur le serveur / équipement sécurité ou réseau afin de s’assurer de la traçabilité de ces actions. Il est donc conseillé:

- D’octroyer des privilèges aux utilisateurs uniquement sur les systèmes auxquels ils sont autorisés à accéder.

- D’éviter que des utilisateurs privilégiés aient connaissance des mots de passe permettant d’accéder aux systèmes.

- Avoir une politique de gestion des mots de passe

Pour plus de renseignements, veuillez nous contacter en utilisant l’une des options ci-dessous :